Fortigate SSL VPN配置--WSA双因素认证(V1.0)

1.拓扑环境

说明:FG-101F作为总部出口防火墙提供总部内部的安全防护,同时为分支或者家庭办公提供SSL VPN接入,使其可以访问总部服务器。SSL VPN接入使用WSA1000进行统一认证管理,认证方式为用户名密码+OTP。

规划:

1)WSA地址:172.16.100.100/24,对接秘钥lab123

2)SSL VPN客户端分配地址池:137.1.1.0/24

2.防火墙配置

2.1 基础配置

配置SSL VPN之前,防火墙的基础配置已经完成,主要包括接口IP和路由。基本配置截图如下:

2.2 RADIUS配置

1)在【User & Authentication】->【RADIUS Servers】添加Radius服务器。

2)给新增的Radius服务器命名,配置NAS IP,配置服务器的IP地址和对接秘钥,然后完成Radius服务器添加

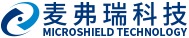

2.3 添加用户组

1)在【User & Authentication】->【User Groups】添加用户组

2)给用户组命名,类型选择Firewall。添加Remote Groups,选择在RADIUS Server下添加的WSA服务器。

本作品采用 知识共享署名-相同方式共享 4.0 国际许可协议 进行许可。